Sommario:

- Passaggio 1: bloccalo…

- Passaggio 2: esegui il backup

- Passaggio 3: proteggi le tue informazioni personali e i tuoi file

- Passaggio 4: ora, impedisci loro di cambiare le cose …

- Passaggio 5: usa il telecomando e il sensore di movimento del tuo Mac

- Passaggio 6: ora… per recuperarlo

- Passaggio 7: non fare pubblicità…

- Autore John Day day@howwhatproduce.com.

- Public 2024-01-30 10:05.

- Ultima modifica 2025-01-23 14:50.

In questo Instructable, ti mostrerò come proteggere il tuo computer Macintosh dai ladri. Sebbene queste tecniche non siano efficaci al 100%, miglioreranno le tue possibilità di riavere il tuo Mac di un fattore infinito… Il motivo per cui dico questo è che senza nessuna di queste tecniche, non hai alcuna possibilità di recuperarlo.

Un paio di settimane fa, ho visto un episodio di Dateline NBC che riguardava i furti di iPod e come hanno catturato i ladri. Mi sono chiesto come avrei potuto proteggere il mio iPod e i miei computer. Una piccola conoscenza precedente e la ricerca su Internet hanno rivelato alcune grandi tecniche. Sfortunatamente, niente per l'iPod tranne un modo per registrare il numero di serie. Sono sicuro che ci sono tecniche simili che possono essere utilizzate su macchine Windows e Linux, ma non le possiedo. Accolgo con favore qualcun altro per pubblicare un Instructable simile per quelle macchine. Non ho affiliazioni con nessuno dei software menzionati qui, tranne per il fatto che sono un cliente felice e pagante.

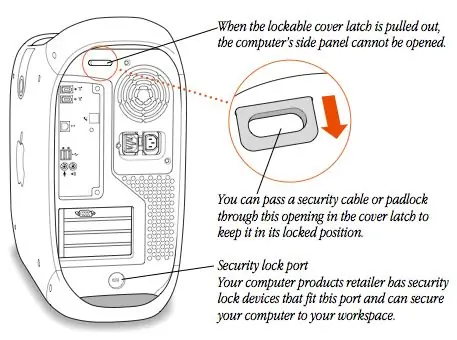

Passaggio 1: bloccalo…

Questa è probabilmente una delle tecniche più semplici e ignorate! Ogni Mac mai costruito includeva un foro speciale nella custodia esclusivamente per collegare il computer alla scrivania. I cavi sono prontamente disponibili da molte fonti e semplici da installare. Su molti Mac desktop, è presente un fermo aggiuntivo bloccabile per impedire l'apertura del pannello laterale.

Usa questa funzione se non vai ovunque con il tuo Mac. Un intruso probabilmente si arrenderà rapidamente e prenderà invece la tua TV.

Passaggio 2: esegui il backup

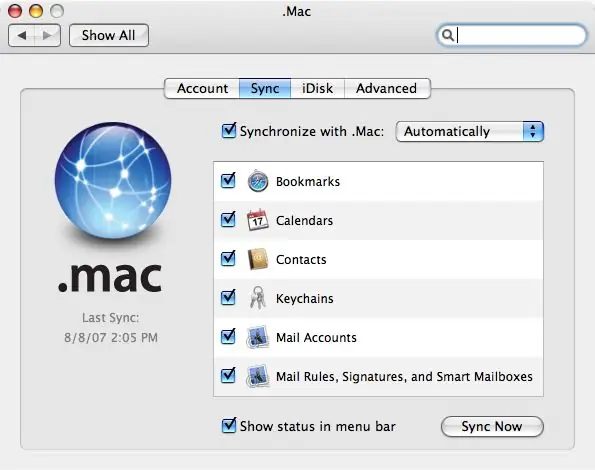

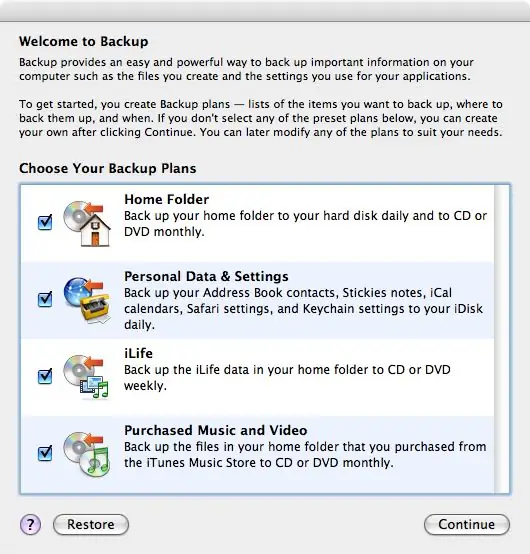

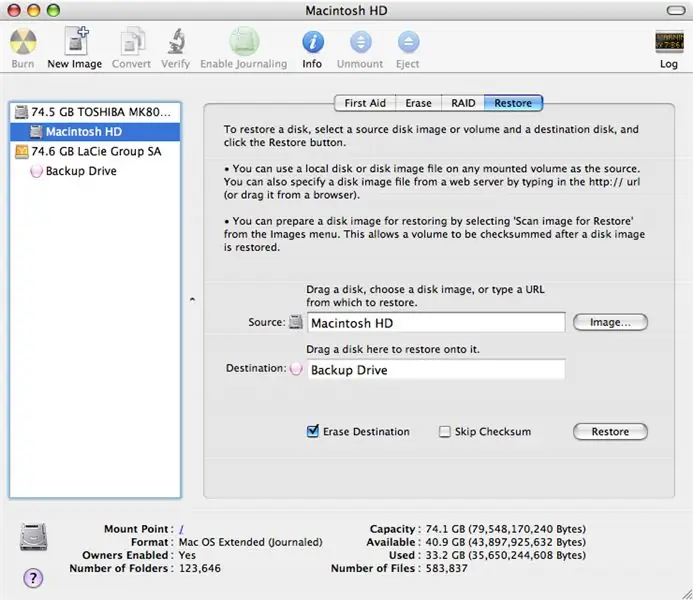

Non posso enfatizzare questo abbastanza forte! Esegui il backup dei tuoi dati! Indipendentemente dalle precauzioni che prendi, c'è sempre la possibilità che non lo riavrai indietro o, se lo fai, l'unità sarà brinata. Ci sono varie tecniche e livelli che puoi eseguire il backup. Il più semplice e secondo me il più utile è ottenere un account Dot Mac e utilizzare la funzione di sincronizzazione insieme all'utilità di backup di Apple. La sincronizzazione con Dot Mac mantiene una copia di tutti i tuoi segnalibri da Safari, Calanders da iCal, contatti dalla rubrica, portachiavi e informazioni sull'account di posta sul tuo iDisk. Questo può essere mantenuto sincronizzato anche con tutti i tuoi Mac! Backup eseguirà il backup di tutte le tue impostazioni personali su iDisk ogni giorno e seguirà un reggimento settimanale di backup degli altri dati su CD o DVD. iDisk è stato recentemente aggiornato a 10 GB di spazio. Vale la pena $ 99 US (a partire da $ 70 su Amazon o eBay). Un'altra tecnica utilizza un'unità esterna e Utility Disco. Questo crea una copia esatta e avviabile dell'intero disco rigido. Poiché si tratta di un'immagine "fantasma" esatta, tutte le tue applicazioni e i relativi dettagli di registrazione vengono conservati. Per fare ciò, individua il programma Utility Disco nella cartella Utility della cartella Applicazioni ed eseguilo. Seleziona l'unità principale e poi la scheda Ripristina. Trascina l'unità principale nel campo Origine e l'unità di backup nel campo Destinazione. Se si tratta di un'unità di backup molto grande, puoi in alternativa creare un'immagine disco delle stesse dimensioni dell'unità principale e usarla per la destinazione. Se selezioni Cancella destinazione, l'unità avrà lo stesso nome e la stessa icona dell'unità principale. Non controllarlo lascerà intatto tutto ciò che è già su quell'unità. Esistono anche tecniche alternative. Alcuni costosi e alcuni gratuiti. Stanno tutti bene. Assicurati di usarli!

Passaggio 3: proteggi le tue informazioni personali e i tuoi file

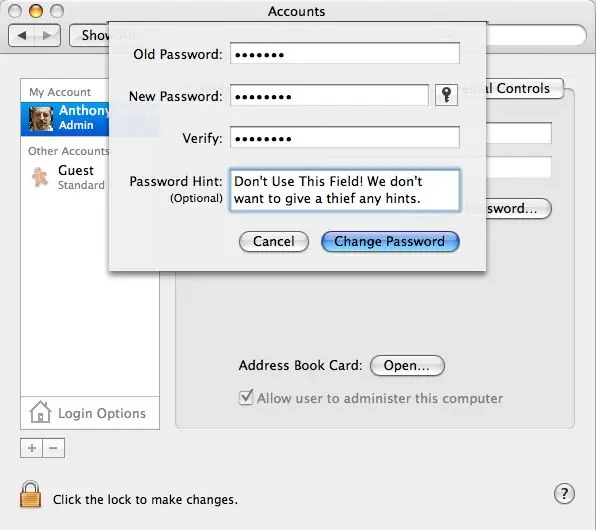

Innanzitutto, imposta la password dell'amministratore su qualcosa che non sarà facilmente indovinato. Dovrebbe contenere almeno un numero e una combinazione di lettere maiuscole e minuscole. Questa è una password che devi usare regolarmente, quindi dovrebbe essere qualcosa che puoi ricordare.

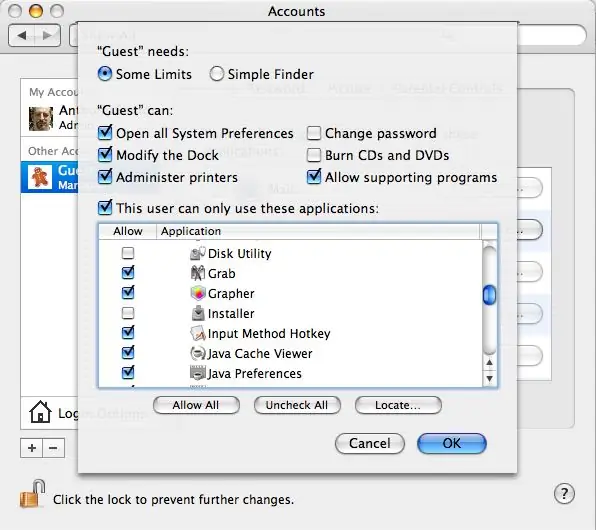

Mi piace scegliere una frase e costruirci un acronimo. Ad esempio, si potrebbe scegliere "Quattro punteggio e sette anni fa", creando l'acronimo "4s&sYo". Non usare questo però… Non usare neanche la password più comune, "Catch22"! Ora crea un nuovo account "Ospite" senza accesso amministrativo e senza password. Ciò elimina la necessità che il ladro si sforzi troppo per accedere agli altri tuoi account. Con questo account, hanno accesso alla rete e ai tuoi giochi, che è probabilmente quello che faranno inizialmente.

Passaggio 4: ora, impedisci loro di cambiare le cose …

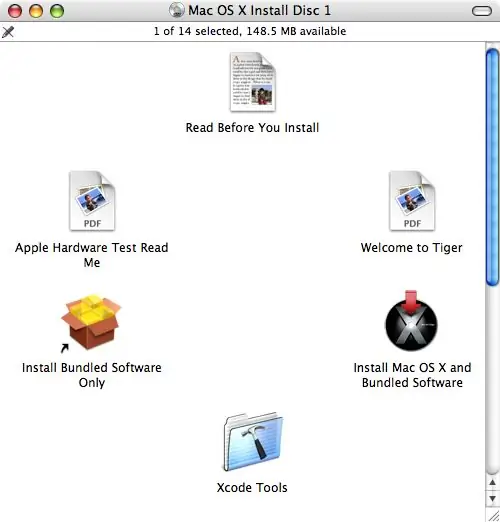

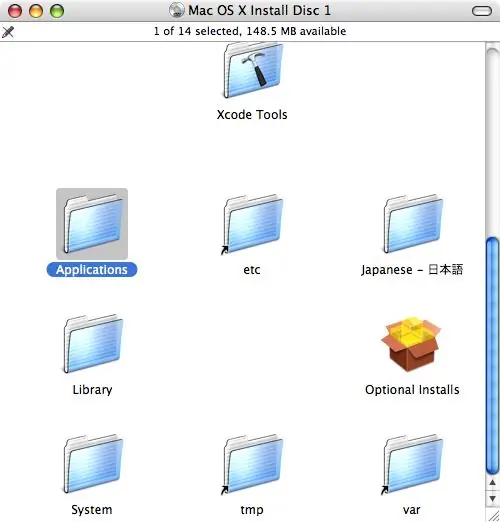

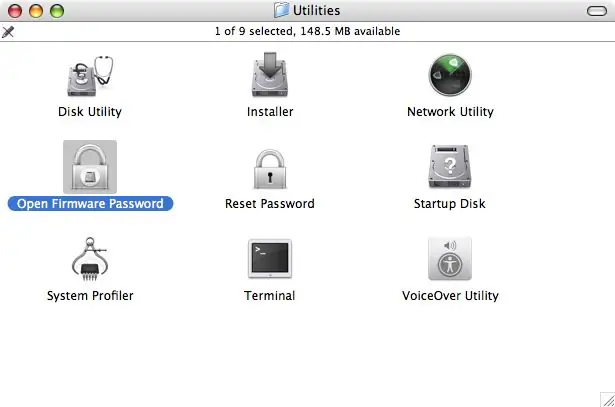

Questo processo elimina la possibilità di cancellare o sostituire il disco rigido, nonché di bloccare l'avvio da un'unità alternativa o dal CD. Questo può essere ignorato da un esperto Mac Tech o Power User, ma la maggior parte dei ladri non è così intelligente. No. Non ti dirò come sovrascriverlo e ti chiedo di non pubblicare nemmeno queste informazioni. Inserisci il CD di installazione di Mac OS X originale. Può essere il disco fornito con il Macintosh o un disco di installazione di OS X più recente. Scorri verso il basso la finestra del CD e troverai una cartella Applicazioni. Apri questa cartella e quindi apri la cartella Utility al suo interno. Qui troverai un'utilità chiamata Open Firmware Password. Non copiare questa utility sul disco rigido! È importante che sia disponibile solo dal CD. Vai avanti e fai doppio clic sull'applicazione per aprirla. Usa una password univoca qui e conservala in un luogo sicuro. Avrai bisogno di questa password se dovessi reinstallare o aggiornare OS X con un CD. Ne avrai bisogno anche se utilizzi Boot Camp o devi installare un aggiornamento del firmware. Nota: sebbene i Mac più recenti che utilizzano processori Intel non utilizzino Open Firmware, questa funzione è ancora presente nel firmware del computer.

Passaggio 5: usa il telecomando e il sensore di movimento del tuo Mac

I notebook Mac più recenti, tra cui la maggior parte dei Powerbook G4, iBook G4 e tutti i Mac Book e i Mac Book Pro, contengono un sensore di movimento che spegne il disco rigido in caso di caduta del computer. Ci sono stati un certo numero di editori di Shareware che hanno creato utilità per utilizzare questo sensore come dispositivo di protezione, attivando un allarme se il computer viene spostato. Questo protegge il tuo computer solo se sei nel raggio d'azione per fermare il furto prima che inizi. L'utilità che sto usando si chiama TheftSensor. Con questa utility, puoi attivarla premendo il pulsante di riproduzione sul telecomando. Una volta attivato, fa scattare un allarme se il computer viene spostato o chiuso. Guarda il video in azione. Come ha sottolineato joejoerowley; C'è anche l'utility iAlertU di Slapping Turtle. Questa utility fa la stessa cosa di TheftSensor, ma ha le caratteristiche aggiuntive di un allarme visibile e una reazione alla pressione dei tasti e alla rimozione del cavo di alimentazione. Guarda il video allegato qui: Nota: per impedire l'uso di un altro telecomando per disabilitare questa utility, associa il telecomando al Mac tenendo premuti contemporaneamente i pulsanti Riproduci/Pausa e Menu per circa 4 o 5 secondi.

Passaggio 6: ora… per recuperarlo

Ok… Hai fatto tutto il possibile per proteggere il tuo Mac in caso di furto. Ora vogliamo recuperarlo! Lo stesso gruppo, Orbicule, pubblica un'altra utility UnderCover ($49 US, una tantum) che, una volta denunciato il furto, monitora l'utilizzo del computer in rete e segnala tutte queste informazioni alla polizia locale e all'Internet Provider del ladro. Questo aiuterà le autorità e darà loro l'incentivo a catturare il ladro e riavere il tuo Mac! Quando il ladro si connette a Internet, il tuo Mac inizia immediatamente a inviare e-mail contenenti informazioni IP del ladro, schermate e persino foto del ladro se il tuo Mac ha un iSight integrato. Se le autorità non riescono a catturare il ladro, UnderCover inizierà a simulare un errore hardware oscurando gradualmente lo schermo fino a renderlo illeggibile. Si spera che questo costringerà il ladro a portare il computer in un centro di riparazione o a venderlo. Quando il tecnico o il destinatario riceve il computer e lo collega a un'altra rete, viene visualizzato un messaggio che spiega che si tratta di un computer rubato e chi contattare per restituirlo. Tutto ciò avviene in modo trasparente in background. Il ladro non saprà mai di essere monitorato!

Passaggio 7: non fare pubblicità…

Quando porti il tuo computer con te in viaggio, imballalo in modo sicuro in un corriere decente. Prova a sceglierne uno che non assomigli a un supporto per computer. Sarai meno incline a essere preso di mira dal ladro in primo luogo.

L'uso di tutte queste tecniche non ti toglierà la velocità o il divertimento del tuo computer, ma farà molto per la tua tranquillità. Se hai altre tecniche o conosci software simili, per favore pubblica un commento! Se hai una macchina Windows o Linux e conosci tecniche simili, pubblica una sorella Instructable per aiutare quegli utenti. Grazie!

Consigliato:

Proteggi le tue idee, proteggi il tuo lavoro: 8 passaggi

Proteggi le tue idee, proteggi il tuo lavoro: ho perso i dati alcuni giorni fa a causa di un crash del PC. È andato perso un giorno di lavoro.:/ Salvo i miei dati nel cloud per evitare un difetto del disco rigido. Utilizzo un software di controllo delle versioni in modo da poter ripristinare le versioni precedenti del mio lavoro. Faccio un backup ogni giorno. Ma questa volta io

Controlla il layout del tuo modello di treno con il tuo cellulare!: 11 passaggi (con immagini)

Controlla il layout del tuo modello di treno con il tuo telefono cellulare!: Il controllo di un layout di modello di treno con un acceleratore cablato e controller di affluenza potrebbe essere un buon inizio per i principianti, ma pongono un problema di non portabilità. Inoltre, i controller wireless disponibili sul mercato possono controllare solo alcune locomotive

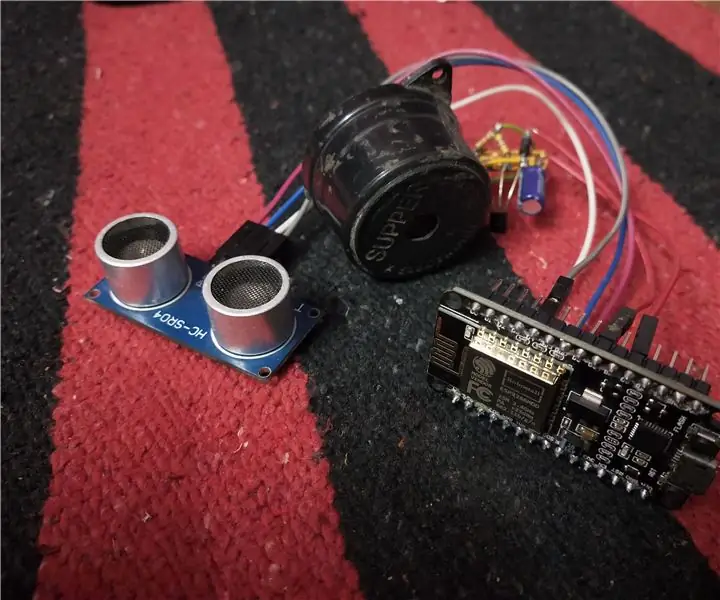

Rilevatore di ladri con ultrasuoni e NodeMCU: 5 passaggi

Rilevatore di ladri che utilizza ultrasuoni e NodeMCU: questo dispositivo può rilevare i ladri e informarti su di loro. Poiché le onde ultrasoniche non sono visibili all'uomo, il ladro non ne è consapevole e può essere catturato facilmente

Proteggi e proteggi i dati sul tuo laptop: 6 passaggi

Proteggi e proteggi i dati sul tuo laptop: perdere un laptop fa schifo; perdere dati e password importanti è molto peggio. Ecco cosa faccio per proteggere i miei dati

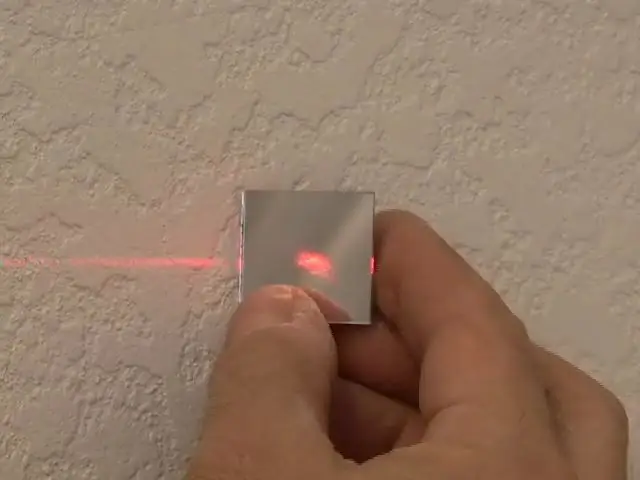

Proteggi la tua casa con i raggi laser!: 7 passaggi (con immagini)

Proteggi la tua casa con i raggi laser!: ecco un sistema di allarme laser potente e facile da realizzare in grado di proteggere l'intera casa, all'interno o all'esterno! La mia ispirazione per questo progetto è venuta da Brad Graham & Kathy McGowan. Guarda il video per i dettagli e i risultati del test. rimarrai impressionato