Sommario:

- Passaggio 1: video

- Passaggio 2: suggerimento n. 1. Cambia la tua password

- Passaggio 3: suggerimento n. 2. Tieni Raspbian aggiornato

- Passaggio 4: suggerimento n. 3. Installa Fail2ban

- Passaggio 5: suggerimento n. 4. Cambia porta SSH predefinita

- Passaggio 6: suggerimento n. 5. Disattiva le interfacce che non ti servono

- Passaggio 7: questo è tutto

- Autore John Day day@howwhatproduce.com.

- Public 2024-01-30 10:02.

- Ultima modifica 2025-01-23 14:49.

Quando colleghi Raspberry Pi al mondo esterno, devi pensare alla sicurezza. Ecco 5 suggerimenti che puoi utilizzare per proteggere il tuo Raspberry Pi. Iniziamo.

Passaggio 1: video

5 suggerimenti per proteggere il tuo Raspberry Pi in 3 minuti di video. Guarda.

Passaggio 2: suggerimento n. 1. Cambia la tua password

Con l'installazione standard di Raspbian, il nome utente predefinito è "pi" e la password è "raspberry". Se non hai almeno cambiato questa password, chiunque può accedere al tuo Pi!!.

Per cambiare la tua password vai su Menu > Preferenze > Configurazione Raspberry Pi. Nella scheda di sistema, fare clic su modifica password, inserirne una, confermarla e fare clic su OK.

Passaggio 3: suggerimento n. 2. Tieni Raspbian aggiornato

Di tanto in tanto, nel software vengono rilevate vulnerabilità di sicurezza, quindi è sempre meglio ottenere regolarmente l'ultima versione. Apri il terminale e digita.

sudo apt-get update

per aggiornare i tuoi elenchi di pacchetti, seguendo quel tipo

sudo apt-get dist-upgrade

per ottenere l'ultima versione dei pacchetti sul tuo Raspberry Pi.

Passaggio 4: suggerimento n. 3. Installa Fail2ban

Se qualcuno vuole hackerare il tuo Raspberry Pi, potrebbe provare a indovinare il tuo nome utente e la tua password. Probabilmente ci vorranno molti tentativi, ma questo si chiama "forzatura bruta". Per evitare ciò, puoi installare un programma chiamato Fail2ban. Installalo usando

sudo apt-get install fail2ban

e un utente verrà bannato per dieci minuti se fallisce l'accesso 5 volte.

Passaggio 5: suggerimento n. 4. Cambia porta SSH predefinita

Se modifichi la porta SSH predefinita, chiunque tenti di connettersi dovrebbe sapere quale porta utilizzare. Per modificarlo apri il terminale e digita, sudo nano /etc/ssh/sshd_config

e cambia la linea #Port 22 in Port 2222 o il numero di porta che preferisci. Salva ed esci. quindi riavvia SSH con

sudo service ssh riavvio

Passaggio 6: suggerimento n. 5. Disattiva le interfacce che non ti servono

Il modo più sicuro per fermare gli hacker è non avere alcuna connessione di rete, ma un altro modo per spegnere un po' di più il sistema è andare nel Menu principale > Preferenze > Configurazioni Raspberry Pi e selezionare la scheda Interfacce. Assicurati che tutto ciò che non ti serve sia disabilitato.

Passaggio 7: questo è tutto

È così gente. Non dimenticare di dare un'occhiata ai miei altri articoli di istruzioni.

*** Questo istruibile è stato ispirato da Magpi #80.

Consigliato:

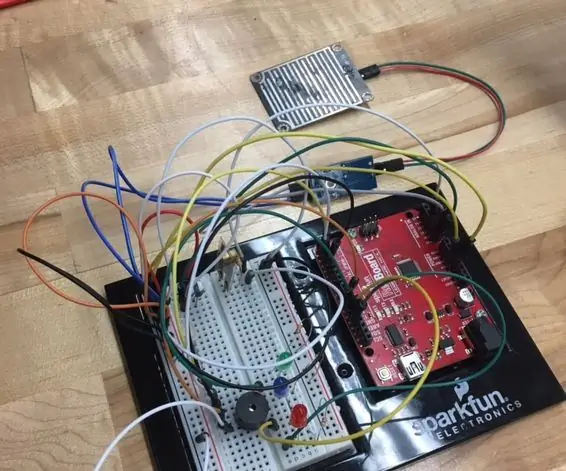

Utilizzo di sensori di temperatura, acqua piovana e vibrazioni su un Arduino per proteggere le ferrovie: 8 passaggi (con immagini)

Utilizzo di sensori di temperatura, acqua piovana e vibrazioni su un Arduino per proteggere le ferrovie: nella società moderna, un aumento dei passeggeri ferroviari significa che le compagnie ferroviarie devono fare di più per ottimizzare le reti per stare al passo con la domanda. In questo progetto mostreremo su piccola scala come i sensori di temperatura, acqua piovana e vibrazioni o

Come Realizzare una TRAPPOLA per Proteggere la Tua Base!!!: 6 Passaggi

Come realizzare una PORTA TRAPPOLA per proteggere la tua base!!!: Oggi impareremo come realizzare una fantastica PORTA TRAPPOLA per proteggere la tua base

GIOCA E RICARICA IPOD UTILIZZANDO IL VECCHIO BOOMBOX - Suggerimenti e suggerimenti: 5 passaggi (con immagini)

GIOCA E RICARICA IPOD UTILIZZANDO IL VECCHIO BOOMBOX - Suggerimenti e consigli: considera questo un addendum ad altre mod di iPod boombox. Ammetto di aver preso in prestito da altri Instructables. Per non togliere nulla a quegli Instructables, ecco un "urlo" a quelli che mi hanno ispirato a tuffarmi nella mia mod. Grazie. istruibile

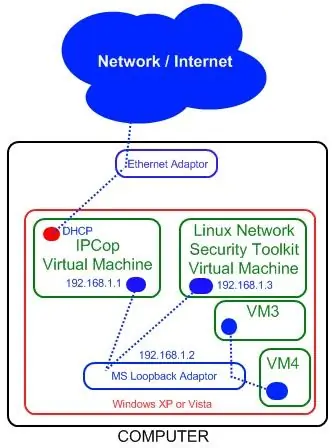

Procedura: configurare un firewall per macchina virtuale IPCop per proteggere il tuo host Windows (gratuitamente!): 5 passaggi

Procedura: configurare un firewall per macchina virtuale IPCop per proteggere il tuo host Windows (gratuitamente!): Riepilogo: l'obiettivo di questo progetto è utilizzare IpCop (distribuzione Linux gratuita) in una macchina virtuale per proteggere un sistema host Windows su qualsiasi rete. IpCop è un firewall basato su Linux molto potente con funzioni avanzate come: VPN, NAT, Intrusion Det

Ottieni il massimo dal tuo iPod - Suggerimenti per iPod: 7 passaggi

Ottieni il massimo dal tuo iPod - Suggerimenti per l'iPod: Ciao a tutti, questo è il mio primo tutorial, e riguarda come ottenere il massimo dal tuo iPod. Darò suggerimenti su ciò che ho fatto sul mio Ipod Classic (6G). Spero che piaccia a tutti.:) NOTA: QUESTO ISTRUZIONI NON È COMPATIBILE CON IPOD SHUF