Sommario:

- Autore John Day day@howwhatproduce.com.

- Public 2024-01-30 10:02.

- Ultima modifica 2025-01-23 14:49.

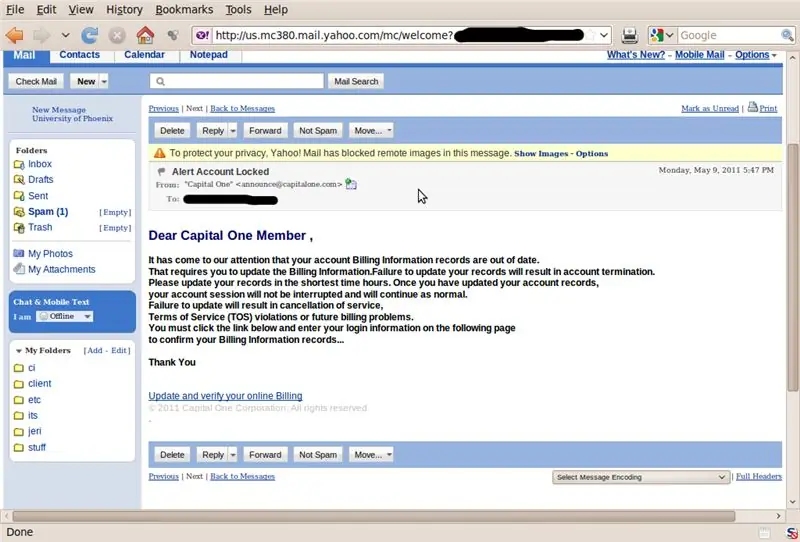

Ci sono sempre persone che vogliono rubare le tue informazioni personali e ciò che possiedi. Queste persone vanno a pescare (phishing) per le tue informazioni inviandoti un'e-mail falsa da un istituto bancario o da un'altra entità finanziaria. Vedremo come riconoscere uno di questi falsi. Di solito dovrebbero essere inviati alla tua cartella spam, ma alcuni lo fanno. Nella foto ce n'è uno che ho ricevuto di recente.

Ci sono molti segni rivelatori di un'e-mail fraudolenta.

- Indirizzo e-mail del mittente. Per darti un falso senso di sicurezza, la riga "Da" potrebbe includere un indirizzo e-mail dall'aspetto ufficiale che potrebbe effettivamente essere copiato da uno autentico. Gli indirizzi e-mail possono essere facilmente falsificati, quindi solo perché sembra che provengano da qualcuno di cui ti fidi, non puoi sempre esserne sicuro.

- Allegati. Analogamente ai link falsi, gli allegati possono essere utilizzati nelle e-mail fraudolente. Non fare mai clic o aprire un allegato. Potrebbe causare il download di spyware o virus. Capital One non ti invierà mai per e-mail un allegato o un aggiornamento software da installare sul tuo computer. In generale, non aprire mai allegati imprevisti da chiunque.

- Saluto generico. Una tipica e-mail fraudolenta avrà un saluto generico, come "Gentile titolare del conto".

- Falso senso di urgenza. La maggior parte delle e-mail fraudolente minaccia di chiudere il tuo account o di infliggere una sanzione se non rispondi subito. Un'e-mail che richiede urgentemente di fornire informazioni personali sensibili è in genere fraudolenta.

- Errori di battitura ed errori grammaticali. Errori come questi sono un chiaro segno che l'e-mail è fraudolenta.

- Considera tutti i link nelle e-mail come potenzialmente pericolosi. Molte e-mail fraudolente hanno un link che sembra valido, ma ti rimanda a un sito falso che può avere o meno un URL diverso dal link. Come sempre, se sembra sospetto, non fare clic su di esso.

Passaggio 1: guardare più da vicino

Questa email sembra così ufficiale ma è così ingannevole. Se scendi e guardi "Aggiorna e verifica la tua fatturazione online" è come se un sito Web fasullo ti rubasse informazioni personali. Se passi con il mouse sopra il link (NON FARE DOPPIO CLIC!!!), dovresti vedere dove va effettivamente il link. I siti Web legittimi non hanno humber (ovvero un indirizzo IP) prima del nome dell'azienda. La seconda immagine mostra l'attuale sito "Capital One". L'URL come puoi vedere sembra un vero sito web senza numeri davanti. Hai determinato ora che si tratta di un'e-mail falsa.

Passaggio 2: confermare che questo è un falso

Dovrai andare su www.netcraft.com e utilizzare la loro pagina web per determinare a chi appartiene il sito web. Di solito prendo solo l'indirizzo IP (solo i numeri e i punti) da utilizzare come input. In questo caso è: 109.169.64.138. Lascia che il sito esegua una ricerca. Se fosse un sito legittimo, vedresti le informazioni per "Capital One". In questo caso non viene fornita alcuna informazione. Un dead give away è un'e-mail di phishing. Non eliminare ancora la posta.

Nota: gli utenti Linux dalla riga di comando possono utilizzare:

$ nslookup 109.169.64.138

$ nslookup www.capitalone.com

Passaggio 3: cosa fare dopo?

Ogni sito finanziario di solito ha una pagina speciale per segnalare e-mail come questa. Per la tua sicurezza è meglio che se ne occupino loro. Inoltre in qualche modo hanno il dovere di gestire le email di phishing. Nella maggior parte dei casi esiste un indirizzo e-mail per effettuare tale segnalazione e di solito è nella forma di abuse@companyname.com.

Passaggio 4: non compilare i moduli

Infine, un mio amico mi ha inviato questa schermata. Non dovresti mai compilare moduli che richiedono le tue informazioni private. I veri istituti finanziari non inviano questo tipo di richieste. Avvisare immediatamente l'istituto.

www.fbi.gov/scams-safety/e-scams è un buon posto per scoprire le ultime truffe.

Buona fortuna e fà attenzione!

Passaggio 5: sii solo un utente regolare

Indirettamente collegato a questo argomento è che alcune e-mail potrebbero contenere malware (software che intenzionalmente danneggerà il tuo computer o comprometterà la sicurezza). In tutti i miei anni di lavoro come tecnico, tutti, anche se gli utenti di Apple, Microsoft o Linux vogliono eseguire come amministratore di sistema, superutente o root. Qui è dove l'utente ha potere illimitato su un sistema. Il difetto di questo è che se ricevi un'e-mail con malware, il malware ha il controllo completo sulla tua macchina come se fosse alla tastiera. Sebbene ci possa essere un po 'di potere o paura da un'esperienza di Hal di "Space odyssey 2001", non è nel tuo interesse essere un utente normale invece di un superutente.

Un modo per aggirare questo problema è impostare account utente che non dispongano di poteri di amministratore di sistema per l'uso quotidiano. Quando devi passare alla modalità amministratore, puoi eseguire programmi speciali per avere un tempo limitato nella modalità super utente. In tal modo riduci la tua esposizione a problemi di malware. Con Microsoft Windows ha una struttura di comando "esegui come" e Linux e Apple hanno una struttura di comando "sudo". Conoscere queste tecniche ti farà risparmiare un sacco di angoscia.

Altri due suggerimenti: cambia le password di tutti gli utenti e disabilita eventuali account ospite. Il tuo supporto informatico può aiutarti in tutto questo.

windows.microsoft.com/en-US/windows-vista/What-happened-to-the-Run-as-commandhttps://www.howtogeek.com/howto/windows-vista/enable-run- command-on-windows-vista-start-menu/https://interfacethis.com/2001/run-os-x-apps-as-root/https://www.linuxjournal.com/article/2114

Passaggio 6: lettere truffa

Questo è solo un truffatore. Non ne vedevo uno così da tempo. Un'e-mail che ho ricevuto. --------------------------------------------------- -------------

Per conto dei fiduciari ed esecutore testamentario del defunto Engr. Theo Albrecht. Una volta ti ho notificato che la mia lettera precedente è stata restituita non consegnata. Con la presente provo a contattarti di nuovo tramite questo stesso indirizzo e-mail su WILL. Desidero informarvi che il compianto Ing. Theo Albrecht vi ha reso beneficiario del suo testamento. Ha lasciato solo la somma di cinque milioni e centomila dollari ($ 5, 100.000,00 USD) a te nel Codicil e nell'ultimo testamento della sua VOLONTÀ.

La prego, se si spera contattato, di cercare di ricontattarmi il prima possibile per consentirmi di concludere il mio lavoro. Spero di sentirti presto.

Nota: si consiglia di contattarmi con i miei dati personali Email: xxxxx

Attendo una vostra pronta risposta.

Cordiali saluti, avvocato Thomas Thompson Esq ------------------------------------------ ----------------------------------

Consigliato:

Raspberry Pi 4 Retropie Boot dall'esterno se non è presente una scheda SD: 5 passaggi

Raspberry Pi 4 Retropie Boot dall'esterno se non è presente alcuna scheda SD: ~github.com/engrpanda

Cassetta di sicurezza non sicura: 7 passaggi

Unsafe Lockbox: questo istruibile è stato creato in adempimento dei requisiti del progetto del Makecourse presso la University of South Florida (www.makecourse.com)Hello! Hai oggetti di valore non così preziosi che vuoi proteggere ma non in modo così sicuro? Ce l'hai

Amplificatore per cuffie equalizzato per non udenti: 10 passaggi (con immagini)

Amplificatore per cuffie equalizzato per non udenti: le mie esigenze Alcuni mesi fa sono stato dotato di apparecchi acustici per compensare una perdita di sensibilità alle alte frequenze, con conseguente smorzamento dei suoni e difficoltà a distinguere le sibilanti (es. "S" e "F") . Ma gli aiuti non danno b

Usare Python per imparare i layout di tastiera non inglesi: 8 passaggi

Utilizzo di Python per imparare i layout di tastiera non inglesi: Ciao, sono Julien! Sono uno studente di informatica e oggi ti mostrerò come puoi usare Python per imparare da solo il layout della tastiera di una lingua non inglese. Oggigiorno si impara molto online e una cosa che le persone possono capire

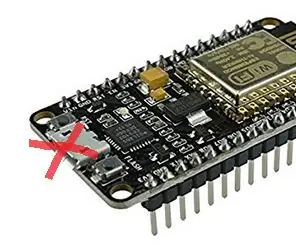

La porta USB NODEMcu non funziona? Carica il codice utilizzando il modulo da USB a TTL (FTDI) in soli 2 passaggi: 3 passaggi

La porta USB NODEMcu non funziona? Carica il codice utilizzando il modulo da USB a TTL (FTDI) in soli 2 passaggi: stanco di connetterti a molti fili dal modulo USB a TTL al NODEMcu, segui queste istruzioni per caricare il codice in soli 2 passaggi. Se la porta USB del NODEMcu non funziona, quindi niente panico. È solo il chip del driver USB o il connettore USB